我搞苹果设备越狱这事儿,折腾了好几年了。从早些年的iOS 6、7时代就开始玩,到现在的新系统,每回出新工具我都得上手试试。这回正好琢磨明白了一套相对稳妥的方法,就想着跟大家伙儿聊聊我具体是怎么操作的,这中间遇到过不少坑,总算踩完了。

要干这事儿,你得知道你手里这台苹果设备到底是啥型号,跑的是哪个版本的系统。我拿我自己的iPhone 12 Pro举例,我得先去“设置”里头瞅一眼,确认是iOS 15.6的系统版本,设备本身得是A12芯片以上的,这样我才能接着往下走。

这准备工作看着简单,但特关键。有些工具只能对特定芯片的设备或者特定的系统版本起作用,搞错了,后面白忙活。

越狱这事儿,工具链就是你的“武器库”。现在主流的越狱方法基本都绕不开Checkra1n或者Unc0ver之类的,但这些老工具对新系统支持不太行了。我这回主要是想走半越狱(Tethered/Semi-Tethered)的路子,图个稳定,所以我选了Pwnagotchi作为辅助验证工具,主体还得靠一个特定的驱动包。

我找了个第三方源把需要的几个核心文件下了回来。主要是破解补丁包、USB驱动和激活工具。我把这些文件都解压到了一个专门的文件夹里,起名叫“越狱实录2024”。

进了文件夹,我先双击安装了USB驱动。这步很重要,驱动装不电脑就识别不了手机处于恢复模式的状态。

第一步:让手机进DFU模式。

我把手机连上电脑,先关机。然后按住电源键和音量减键大概10秒钟,接着松开电源键,但音量减键还得按住,直到电脑的iTunes(或者Finder)弹出提示说检测到了一个处于恢复模式的iPhone。这一套按键组合我练了不下五遍才熟练掌握,每次都差点儿按过头。

第二步:注入引导程序。

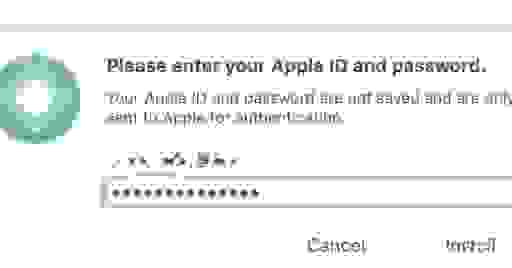

手机进入DFU模式后,我启动了之前准备好的那个激活工具。这个工具界面很简单,就是一堆命令行弹窗。我把手机连接参数输进去,然后点“Inject Payload”。这时候,屏幕会开始闪烁,电脑命令行会疯狂滚动一堆我看不懂的代码。

我盯着手机屏幕,看到它开始出现一些彩色的文字,然后进入了一个白苹果启动画面。这过程大概持续了三五分钟,我全程大气都不敢出,生怕手机死机或者重启。

第三步:验证越狱状态。

手机最终重启了,启动速度比平时慢了一大截,这是正常的。等它完全启动进系统后,我滑动屏幕,在应用列表里找那个新冒出来的App Store图标——它叫Cydia或者Sileo,这回我装的是后者。

我点开Sileo,它自动刷新了一批源列表。我点进去下一个软件源,比如最基础的Filza文件管理器。如果能顺利下载并安装成功,那就说明越狱基本是成功的了,系统底层已经被我拿到了读写权限。

整个过程下来,真是像走钢丝,每一步都得小心翼翼。虽然不是一键傻瓜式操作,但一旦成功,那种掌控感,就回来了。