想搞点新花样,iPhone越狱这事儿一直挺吸引人的。我最近又折腾了一阵子,想着把这过程捋一捋,分享给大伙儿,毕竟2026年了,很多老方法可能已经不好使了。

我最开始是想试试那个最新的“一键式”越狱工具,听说操作起来贼简单,点两下鼠标就完事儿。我赶紧找来我的老iPhone 13 Pro Max,这玩意儿系统版本还停在iOS 15.5上,刚好是个不错的试验田。

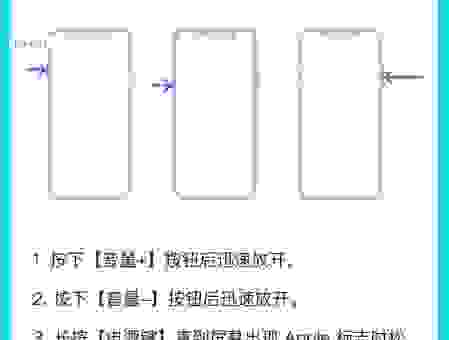

我先是去官网下载了那个工具的最新版,下载的时候就感觉怪怪的,因为没有那种熟悉的社区讨论氛围,感觉像是个单打独斗的项目。把工具打开,电脑提示我需要先让手机进入DFU模式。我按照提示操作,按住电源键和音量减键,然后又按住电源键直到屏幕变黑,再松开电源键但保持音量减键按着,直到iTunes(或者说现在叫Finder)能识别到设备。

进了DFU模式后,那个工具就开始跑代码了。我眼睛死盯着屏幕,心里祈祷着别卡住。进度条走得挺快,前面几步都很顺利,识别设备、注入Payload,看着那一行行闪过的命令行信息,感觉心脏都有点悬着。但到了快成功的时候,屏幕突然黑了,工具提示“Error: Timeout”,直接给我搞懵了。

我试了第二次,还是同样的错误。感觉这个“最简单”的方法,对我这台机子来说,并不简单。我赶紧换了思路,不再追求那个所谓的“一键式”,而是回归到社区里更靠谱的半完美越狱方法。

我找到了一个基于Checkm8漏洞的工具,这个漏洞是硬件层面的,只要设备支持,系统版本高低影响不大。我记得我的13 Pro Max并不完全吃这个老漏洞,但它的后续衍生工具支持得不错。我下载了一个叫Checkra1n的工具的最新版本,它主要依赖于macOS或者Linux系统来运行。

我赶紧搬出我的MacBook Pro,插上数据线,启动Checkra1n。这回的流程就复杂多了,需要手动操作手机进入恢复模式,然后用Mac上的Checkra1n工具来引导启动。我得按着特定的组合键,让手机进入一个特殊的状态,然后通过USB连接,把越狱代码推送到手机里去。

整个过程需要耐心,因为每一步都需要确认手机屏幕上的提示。当Mac上的Checkra1n显示“All Done”的时候,手机屏幕上出现了一个小小的Checkra1n图标。我重启了手机,这回桌面上多了一个叫“Zebra”的包管理器图标!看到那个图标的时候,我才算是松了口气,这才是真正的越狱成功。

接下来就是享受成果了。我打开Zebra,开始搜索我平时用的插件,比如什么主题美化、广告拦截之类的。装插件的过程很顺畅,Zebra的界面比Cydia直观多了,操作起来也方便快捷。我装了几个 tweak 试了试,系统反应速度感觉没啥变化,但各种自定义功能确实都回来了。

2026年想越狱,最简单的往往是最不稳定的。我这回的经历告诉我,对于比较新的机型,如果系统版本没被完美支持,还得老老实实用那些需要电脑协助、基于硬件漏洞的方法。虽然麻烦点,但至少成功率高,而且后续维护也相对稳定,不会动不动就白苹果,也算是一份踏实的体验记录了。